О цифровой гигиене, сливах и тщетной надежде спрятаться в Интернете

• #интернет #безопасность #иб #infosec

Как соблюдать минимальную цифровую гигиену и с помощью каких инструментов это делать

В этой записке я попробую пройтись по самым базовым вещам - что вообще считать цифровой безопасностью, что делать, если ваши данные уже утекли, и почему вся эта история куда прозаичнее, чем любят рассказывать продавцы “волшебных решений” вроде “суперзащищенных” VPNов или крутых антивирусов. Да, будет немного “многобуков”. Но чтож поделать, безопасность редко уживается с любовью к коротким пересказам. Если осилите сей текст до конца, жить в сети будете уже чуть осмысленнее

Введение

Надо сказать, разговоры о безопасности в сети у большинства людей вызывают примерно ту же реакцию, что и советы по правильному питанию. Все вроде бы понимают, что тема важная и полезная, но как только дело доходит до практики, начинается старое доброе “потом как-нибудь”. Один-два пароля на всех сайтах, двухфакторка через SMS, документы лежат где попало, ну а если где-то утекло, то реакция обычно сводится к философскому “ну и хрен с ним, у меня там ничего важного да и кому я нужен”

Собственно говоря, главная ошибка в разговорах о безопасности состоит в том, что люди представляют ее как некое героическое состояние. Дескать, вот сейчас я поставлю правильную программу, куплю модную железку, нажму пару тайных кнопок - и все, цифровое зло посрамлено. Увы, но нет. Безопасность - это не состояние, а процесс и в то же время компромисс между комфортом и безопасностью. В лучшем случае итог этого процесс выглядит примерно так: “я хотя бы не облегчил жизнь тем, кто однажды захочет мне ее испортить”. И конца этому процессу не видать

Ошибочно считать, что слив данных это история только про пароль. Мол, если утек пароль, его надо сменить, и дело с концом. Однако ж не секрет, что, особенно больно в наших краях, утекает не только это. Утекают email, номера телефонов, адреса доставки, паспортные данные, а порой и хуже. Казалось бы, по отдельности все это выглядит как разрозненный мусор, но из такого мусора потом собирают вполне себе портрет человека. Кстати, как раз по такой схеме работают боты по пробиву информации с которыми без особого триумфа борятся и РКН и администрация Telegram

После сбора всей информации о человеке на сцену выходит социальная инженерия

Что такое социальная инженерия? Если без заумных слов, то это психологические уловки для манипулирования людьми с целью того, чтобы жертва что-то сделала для мошенников или рассказала ценную для мошенников информацию. И да, тот самый “фишинг” - это примитивная разновидность социальной инженерии. Человеку пишут письмо, которое выглядит правдоподобно, обращаются к нему по имени, упоминают сервис, которым он реально пользовался, и добавляют пару деталей, которые берутся из тех самых утечек. И многие на этом месте ломаются и сами открывают дверь

Кстати говоря, многие службы безопасности временами практикуют “учебные” контролируемые фишинг-рассылки чтобы выявить в организации таких рисковых сотрудников. И вам только кажется, будто на это ведутся исключительно школьники, бабули и прочие “не очень грамотные пользователи”. Стоит поймать любого человека в усталости, спешке или на автоматизме - и чутье подводит удивительно быстро. Универсальной прививки от этого нет, такова природа человека. Меня самого недавно почти подловили в запаре на рассылке от СДЭКа, благо, паучье чутье не подвело

Самая неприятная особенность утечек состоит в том, что о них редко докладывают. Никто не присылает вам вежливое письмо в духе “уважаемый пользователь, мы тут, изволите ли видеть, слегка обосрались, ваши данные уже гуляют по рукам”. Чаще всё всплывает косвенно и с опозданием. Чаще утечка выглядит как “чет спама навалило”, “чет странная SMS с кодом для входа прилетела”, “чет левых звонков много” или “откуда они вообще знают этот старый адрес?”

Кроме того, утечки нередко проверяются и более прямыми способами. Существуют сервисы вроде “Have I Been Pwned”, о котором я расскажу чуть позже. Это, конечно, не “всевидящее око” и не полный каталог всех грехов в интернете, но как минимум хороший индикатор. Также из интереса можно погуглить самого себя, а если что и найдете - у всех поисковиков есть форма на запрос удаления персональных данных из выдачи. Но на самом сайте, естественно, данные останутся. Тем не менее попытка разумна хотя бы тем, что их будет сложнее найти, тем более что доксинг даже по меркам Интернета считается занятием довольно гнилым

И да, проблема слива не в самом факте, что о вас что-то узнали, а в том, насколько эти данные актуальны, связаны между собой и пригодны для злоупотребления. Если вы узнали, что ваши данные утекли, не надо устраивать драму с заламыванием рук, для начала стоит понять, что именно утекло, потому что действия в каждом случае будут разной степени суровости

Далее я вкратце перечислю что может утечь и что можно с этим сделать в идеальном мире. А после этого уже рассмотрим инструменты которые могут помочь вам соблюсти тот самый шаткий баланс между комфортом и безопасностью

Пароли, паролюшки мои

Рано или поздно у многих утечет хотя бы один пароль. Не открою тайну, что если утек пароль, его сразу же нужно менять. Да и не только в одном сервисе, но и везде, где он повторялся. И да, именно поэтому повторное использование паролей - идея дрянная. Один пароль на двадцать сайтов удобен ровно до того момента, пока один из этих сайтов не решит оконфузиться. После такого ваш “удобный” пароль превращается в универсальный ключ для всяких бандюганов

Одной сменой пароля вы не обойдетесь. Везде нужно будет завершить все активные сессии, проверить привязанные (активные) устройства и отключить старые сторонние доступы (OAuth), т.е. удобные входы через Яндекс/ВК/Гугл и прочие кнопки “войти без всяких хлопот”. Люди про это вечно забывают, а зря… Ведь иногда пароль уже сменен, а старое приложение все еще тихо сидит с действующим доступом и вы полагаете, что уже все исправили, а хвост меж тем никуда не делся. Другими словами - периодически жмакайте “завершить сессии на других устройствах”!

Звучит геморно, не так ли? Ну, зато один пароль везде стоит, удобно же! До первого приличного слива, разумеется

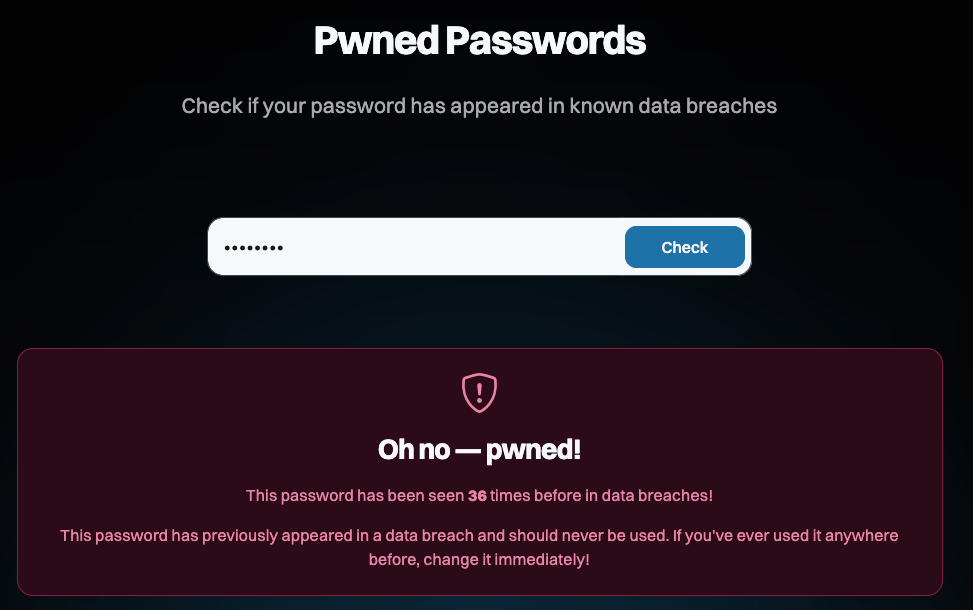

А как вообще понять, что пароль уже засветился? Для этого существует тот самый сервис “Have I Been Pwned”, у которого есть отдельный раздел Pwned Passwords. Он позволяет проверить, встречался ли пароль в известных утечках. Если пароль там есть, то это уже не повод для философии, а прямой сигнал, что больше его нельзя нигде не использовать и нужно быстренько поменять

Только не надо превращать эту проверку в народную забаву и бездумно вбивать везде свой текущий “боевой” пароль. Это плохая привычка. Разумнее сделать вывод заранее - уникальные длинные пароли для каждого сервиса не роскошь, а минимальная цифровая гигиена. Все остальное - удобство ровно до той минуты, пока вас не вынудят заниматься ремонтом цифровой жизни

Кстати, там же можно проверить, светился ли ваш электронный адрес почты в тех же утечках

Номера телефонов

Если утек номер телефона, стоит оценить, где он используется. Если это номер завязанный на банкинг, госуслуги и восстановление доступов к сервисам, то оставлять все как есть - затея так себе. В идеальном мире критичные для вас сервисы должны быть отвязаны от старого номера, особенно если он давно светился в утечках

SMS-авторизация это вообще один из самых хлипких способов защиты. Номер можно перевыпустить, перехватить через уязвимости ОпСоСов (Операторов Сотовой Связи), коих достаточно, или отжать через социальную инженерию. Защита здесь держится не столько на криптографии, сколько на том, что никто по дороге не обосрется. У некоторых ОпСоСов, кстати, есть услуга по запрету на переоформление SIM-карты. Советую изучить тему и подключить услугу, если таковая имеется

Электрические почты

Если утекла почта, особенно старая и давно засвеченная, разумно перевести важные сервисы на новый адрес, а старую почту оставить либо как резерв, либо вовсе отправить на покой. А то обычно люди годами носят с собой один и тот же email, как семейную реликвию, хотя он уже давно светился в половине интернета

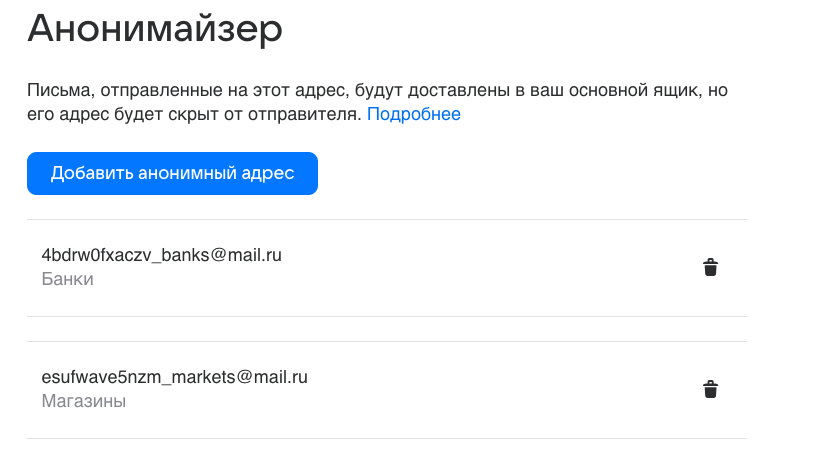

Хорошей практикой является использование почтовых псевдонимов (alias-адреса). Смысл прост - вы не светите основной email везде подряд, а используете отдельные адреса для регистраций. Такие адреса принимают письма и пересылают их в ваш основной ящик, но при этом не раскрывают его напрямую. Если один из них этих alias’ов утек, начал ловить спам или засветился в очередной базе, его можно быстро отключить или заменить.

Однако если alias был привязан к важному сервису, а потом он исчез, можно весьма глупо осложнить себе жизнь. И, конечно, важно понимать, что alias не спасает, если основной ящик держится на слабом пароле и восстановлении через SMS. Тогда вся эта красота превращается в позолоченный сарай. Ну и если будете отвечать на письма, направленные на alias, при ответе вы можете случайно “спалить” свой настоящий адрес, тут стоит быть внимательным

Остальное

Домашние адреса, адреса доставки и прочая география - это уже прям жирный кусок информации. Пароль можно сменить, карту перевыпустить. А адрес проживания, как ни крути, по кнопке “обновить” не ротируется. Если такой адрес утек, полностью откатиться уже не выйдет. Остается хотя бы не множить проблему дальше и почистить свои адреса во всех сервисах. Заодно имеет смысл по возможности запрашивать удаление адресных данных у сервисов, которыми вы больше не пользуетесь

Та же логика работает и с документами, платежными данными, секретными вопросами, резервными почтами и способами восстановления доступа и т.д. и т.п. Не буду превращать эту записку в ведомость цифровых несчастий. Общий принцип тут прост - лишние данные надо чистить, чувствительные - не хранить где попало, устаревшие - удалять, а там, где это возможно, деактуализировать и не поддерживать чужие базы в свежем состоянии собственными руками. Здесь полезна здравая паранойя

Откуда вообще появляются утечки?

Когда люди слышат слово “утечка”, воображение тут же рисует некоего мрачного кулхацкера, который ночами ломает серверы. В реальности все обычно куда тупее. Большая часть сливов появляется не потому, что кто-то оказался слишком умен, а потому, что кто-то другой оказался слишком раздолбаем

Особенно охотно таким грешат всякие мелкие интернет-магазины, доставки и прочие цифровые сараи, куда люди однажды занесли половину своей жизни ради промокода на 5 процентов. Иногда условный магазин может передать ваши данные службе доставки, колл-центру и еще дюжине уважаемых господ, о существовании которых вы даже не подозревали. И вот уже ваши имя, телефон, адрес и история заказов болтаются не в одной базе, а сразу в нескольких. После этого достаточно, чтобы облажался всего один участник этого цирка, и вся конструкция радостно течет.

Отдельная песня - работодатели. Тут, надо сказать, простор для народного творчества поистине безграничен. Сам не раз видел как резюме, анкеты, копии документов, адреса, телефоны, сканы паспортов и прочее веселое делопроизводство хранятся так, будто секретность придумали трусы. Где-то это утекает из-за дырявой инфраструктуры, где-то из-за пересылки документов в мессенджерах и личных почтах, а где-то просто потому, что кому-то пришло в голову сложить все в общую папку “важное” и открыть доступ половине офиса

Про социальную инженерию, лишние разрешения, раздачу документов направо и налево и прочие способы добровольно помочь будущей утечке я тут даже отдельно распространяться не буду - это мы уже обсуждали

Собственно, общий вывод тут довольно простой - утечки берутся из огромного количества актов чужой халатности. Именно поэтому рассчитывать на добросовестность всех участников сего балагана занятие наивное. Исходить лучше из обратного - все, что вы однажды кому-то отдали, стоит мысленно считать уже не совсем своим

Вирусы и пакости которые могут застать вас врасплох

Отдельного упоминания заслуживают, конечно, и всякие “вирусы”. Кавычки тут не случайны, ибо в народе вирусом принято называть вообще любую гадость, но для бытового разговора суть одна - на вашем компьютере или телефоне может поселиться софт, который тихо ворует данные, подменяет поведение системы или открывает дверь комутто еще

И не надо думать, будто это история исключительно про Windows, где из каждого второго файла когда-то воняло приключениями. И macOS давно уже не монастырь, там тоже встречается всякая дрянь, которая просит чуть больше прав, чем им пристало. Linux в этом смысле тоже не святой, просто там бытовой пользователь реже ловит классический мусор в силу своей гиковости

В наши дни чаще всего можно словить такие радости как стилеры, которые воруют пароли из браузеров, кейлоггеры, которые собирают нажатые вами кнопки на клавиатуре, трояны удаленного доступа и прочая рекламная назойливая ересь

Отдельная песня - браузерные расширения. Вот где у людей временами совсем отказывает инстинкт самосохранения. Какое-нибудь расширение “для скидочек”, “для AI-магии”, “для блокировки рекламы”, а заодно они читают содержимое всех страниц. Именно расширения могут видеть очень многое, от содержимого почты и документов до переписок и истории посещений

Опасность в бытовухе несут и всякие привычные вещи, к которым люди относятся слишком расслабленно. Пиратский софт, бесплатные активаторы, ломаные плагины, левые сборки Office и т.д. и т.п. Все это - ворота для неприятностей. При современных взломах далеко не всегда из колонок играет похоронный марш

Что с этим делать? Не ставить всякую херь откуда попало. Банально, но это работает. Софт нужно скачивать только из официальных источников, никаких пираток. В детстве, конечно, можно было забить компьютер пиратками, словить баннер с порнухой и потом краснеть перед отцом. Во взрослой жизни такие развлечения уже обычно обходятся дороже. Да, реальность нынче кривая из-за политической галиматьи, но это не делает пиратские помойки менее опасными. Кстати, недавно задевал тему политики и санкций, если не видели - рекомендую почитать

С расширениями лучше жить по принципу строгой необходимости - чем их меньше, тем спокойнее. А если и пользуетесь - выдавайте минимальные права БЕЗ доступа ко всем страницам и сайтам. Кстати, всеми любимые блокировщики рекламы тоже имеют доступ ко всему содержимому вашего браузера. Понятно для чего, но все же имеют

Ну и время от времени проводите ревизию разрешений, выданных приложениям и расширениям. Возможно некоторым из них они вообще уже не нужны

Инструменты

Что касается инструментов для безопасности - тут многие начинают искать волшебную железку. Но нужно усвоить, что они не делают вас неуязвимым. Они просто закрывают конкретные дыры

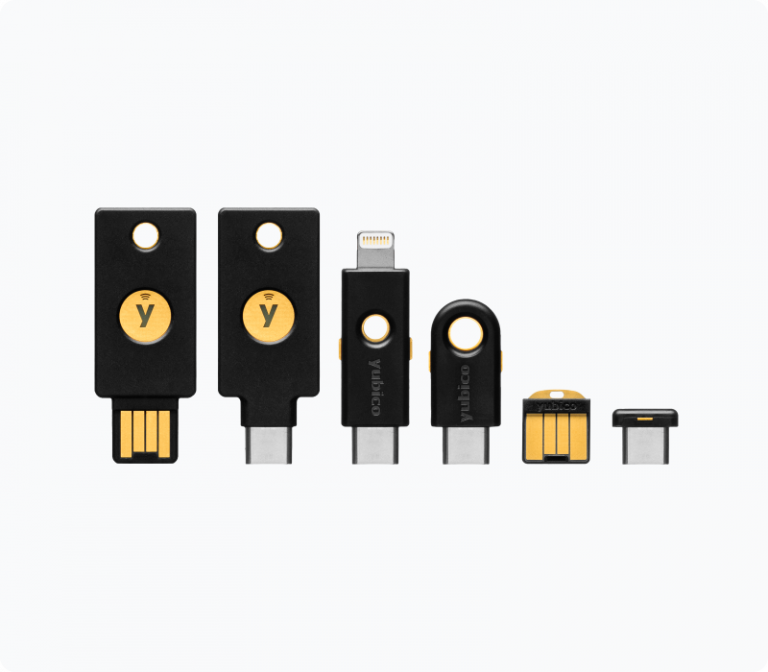

2FA через YubiKey или др. физические ключи

Как устроена двухфакторная аутентификация в народном хозяйстве? Вы вводите пароль, а затем подтверждаете вход кодом из SMS, либо из приложения-аутентификатора с помощью TOTP (Яндекс.Ключ, Google Auth и другие) - временным 6значным кодом, который меняется раз в 30 секунд. Во многих привычных схемах ваше реальное физическое участие как будто и не требуется - код приходит куда-то там, приложение живет на том же устройстве и как следствие второй фактор оказывается не таким уж и отдельным

Вообще факторы аутентификации сводятся к трем простым вещам:

- фактор знания - то, что вы знаете: пароль, PIN-код, ответ на секретный вопрос;

- фактор владения - то, чем вы владеете: телефон с SIM-картой, приложение-аутентификатор с TOTP, аппаратный ключ;

- фактор присущности - то, чем вы являетесь: отпечаток пальца, Face ID и прочая биометрия

При этом физические ключи вроде YubiKey хороши тем, что сочетают фактор владения с обязательным участием пользователя: мало просто знать пароль, нужно еще иметь ключ при себе и подтвердить действие касанием, а иногда еще и PIN-кодом. Именно поэтому такой способ обычно заметно устойчивее к фишингу и удаленному перехвату доступа

Вещь, безусловно, полезная, но не потому, что это “гиковская флешка безопасности”, а потому, что она позволяет уйти от наиболее позорных и хрупких способов защиты, вроде SMS-кодов. Одно дело вбить код, который можно выманить, другое - подтверждение входа, которое криптографически привязано к конкретному сайту и не сработает на подделке. Но необходимо заиметь хотя бы два ключа - основной и запасной. Иначе можно героически защитить аккаунты, а потом потерять единственный ключ и устроить себе квест по восстановлению доступа. Более того, все старания могут оказаться несколько тщетными, если в тот же аккаунт можно войти обходным путем через SMS, старую резервную почту или иные слабые способы восстановления

Так или иначе, главный практический вывод тут прост - по возможности стоит избегать SMS как основного второго фактора и использовать более устойчивые способы защиты там, где сервис это позволяет. Правда, получится это не всегда. Многие финансовые и государственные сервисы в силу своей консервативности, к сожалению, до сих пор держатся за SMS. Из приятных исключений лично мне попадалась, например, поддержка TOTP у Т-Банка

И, кстати, YubiKey умеет хранить эти самые TOTP прямо на ключе. Такой TOTP уже выглядит куда менее позорно, ибо коды привязаны к физическому носителю, а не просто лежат в очередном приложении на том же телефоне

Менеджеры паролей

Если YubiKey - это хороший инструмент защиты входа, то остается вопрос о первом факторе знания - пароли. Ранее мы уже иронично посмеялись над идеей одного “удобного пароля” на все сервисы, но тут у внимательного читателя возникнет вопрос “да как я запомню сложные пароли длиной в 32 символа?”. Да запоминать, собственно, и не нужно, сегодня существует множество менеджеров паролей.

Я не буду вдаваться в рассказы про историю, разновидности менедждеров, скажу одно. Лично я не питаю особой любви к облачным менеджерам паролей. Кому-то они удобны, спору нет, но здоровая паранойя все же подсказывает, что “облако” это чей-то чужой компьютер, а у всякого компьютера есть свои уязвимости. Даже есть такой фильм “Who Am I - Kein System ist sicher”, что с буржуйского дословно “Кто я - ни одна система не безопасна”, а в нашем отечественном прокате известен как “Кто я”. Кстати, советую глянуть

Какие из локальных менеджеров можно использовать? Да и чтобы еще вышеупомянутый YubiKey привязать… Из локальных решений лично мне здесь ближе KeePassXC. Это, собственно, фундамент здоровой цифровой гигиены. Менеджер паролей нужен ради главного принципа - у каждого сервиса должен быть свой уникальный длинный пароль. Не похожий, не с одной цифрой на конце, а прям ОТДЕЛЬНЫЙ! И да, локальная база хороша ровно до того момента, пока вы умеете делать резервные копии и не относитесь к ней как к мешку картошки. Обязательно делайте резервные копии, ибо восстанавливать это все то еще “веселье”. Также такие менеджеры заимели функцию “срочного пароля”, т.е. пароль может иметь определенный срок жизни - это тоже считается хорошей практикой

Как приятный бонус, KeePassXC умеет хранить TOTP и генерировать одноразовые коды. Это удобно, но есть нюанс. Если и пароль и TOTP лежат в одной и той же базе, то идея второго фактора несколько бледнеет

Естественно, держа баланс между комфортом и безопасностью стоит поднять вопрос об использовании расширений автозаполнения. Если вы особо внимательны, почти все расширения просят доступ к содержимому всех страниц которые вы открываете. Ничего не смущает? А должно. Решать вам, но я не рекомендую использовать любые автозаполнялки паролей

Также не стоит пренебрегать сложным паролем для мастер-ключа к базе данных. Про привязку YubiKey к базе я тут долго распространяться не буду - к этому месту статьи вы уже и сами должны понимать что это must have. Если же ключа нет, можно использовать ключевые файлы. Это, конечно, не идеал, но уже заметно лучше чем тупо пароль

Шифрованные контейнеры

Шифрованные контейнеры, как и прочие инструменты, не панацея, но для длительного хранения чувствительных файлов, архивов и резервных копий вещь весьма полезная. Но нужно понимать, что если система уже скомпрометирована, на ней троян, кейлоггер или что-нибудь столь же пакостное, то после открытия контейнера никакая магия шифрования вас уже не спасет. Шифрование защищает данные в покое

И, как обычно бывает, люди умудряются испортить даже хорошую идею. Слабый пароль на контейнер, хранение пароля рядом с ним, вечное держание контейнера открытым, копии чувствительных файлов вне контейнера и т.д… Все это заметно снижает смысл затеи. Пользоваться этим стоит с головой - открывать только по необходимости, защищать нормально и не превращать все это в формальность

Отслеживание сетевой активности

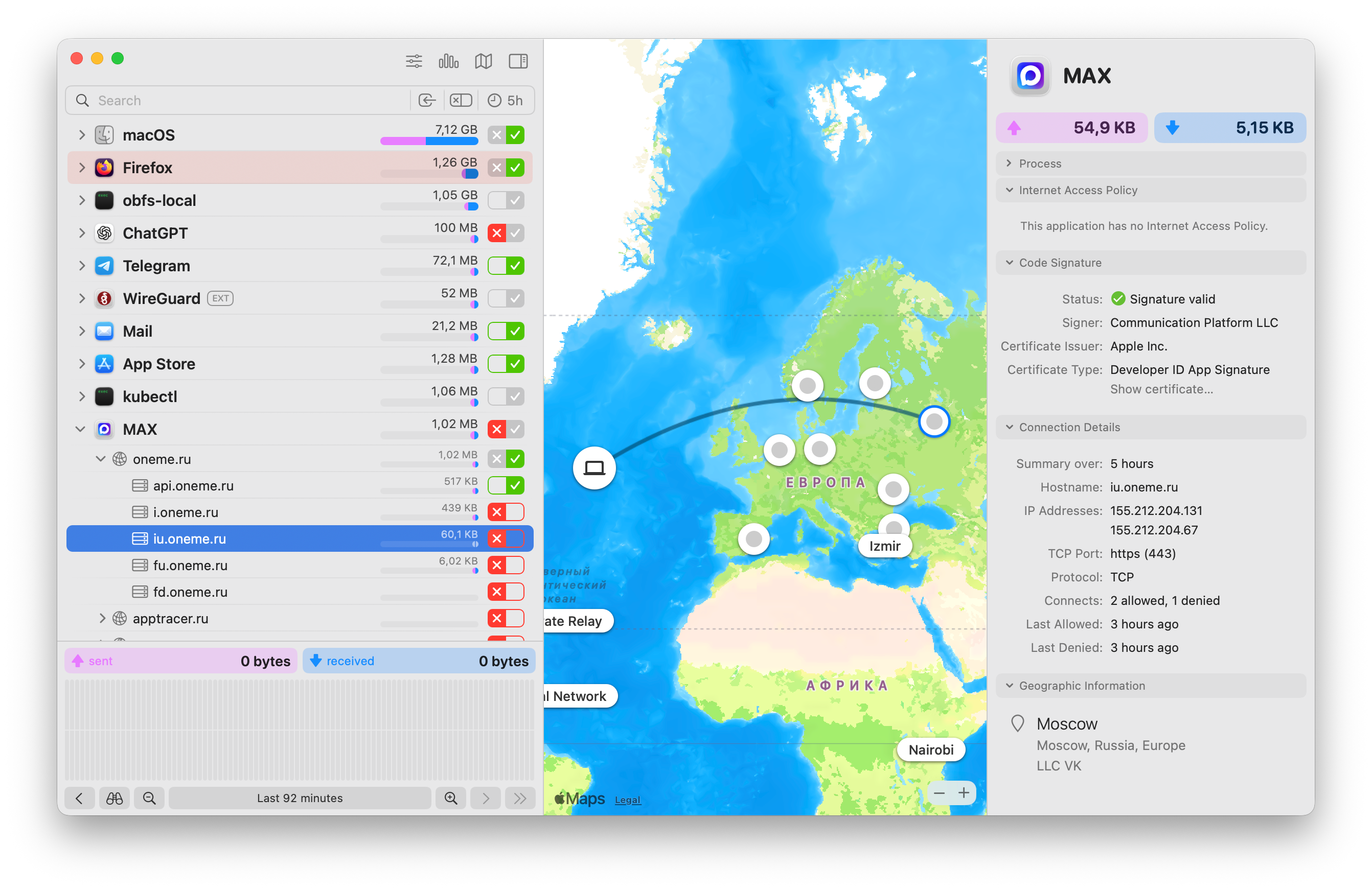

Фаерволлы, они же межсетевые экраны. Для macOS лично я могу рекомендовать Little Snitch. Штука про “увидеть, кто и куда вообще лезет”. Это особенно отрезвляет на фоне современных приложений, которые иной раз стучат наружу с такой прытью, будто состоят на зарплате у трех аналитических контор. Кстати говоря, писал недавно про MAX, который был пойман за такими запросами, если не читали - советую ознакомиться

Полезная вещь? Безусловно. Волшебная? Нет. Если человек не понимает, что он видит, он либо разрешит все подряд, либо поломает себе половину приложений, а потом обидится на программу. Это не столько средство защиты в лоб, сколько способ хоть раз честно посмотреть, кто и куда с вашего компьютера постоянно ломится и, по необходимости, прикрыть лишнее

Да, вещь не бесплатная, но тут вам решать, нужно оно или нет. Есть и бесплатные, но более урезанные альтернативы, если хочется сначала просто попробовать такой подход

Браузеры

Через браузер в наши дни проходит почта, банки, документы и прочие радости цивилизации. И потому привычка держать все в одном профиле - затея легкомысленная. Куда разумнее разделять браузерные профили, отдельно для работы, отдельно личное.

Отдельно стоит помнить про встроенные удобства, которыми браузеры так щедро обмазывают пользователя. Автозаполнение адресов, телефонов, платежных данных, встроенные менеджеры паролей, синхронизация вкладок, истории и прочего добра между устройствами - все это, конечно, удобно, но удобство тут покупается ценой накопления слишком большого объема критических данных в одном месте. Чем это может закончиться при случайном конфузе, думаю, пояснять уже не требуется

Потому общая гигиена тут простая - отключить синхронизацию и автозаполнение, да и вообще не держать весь цифровой багаж в одном профиле. Историю просмотров и прочие “следы эксплуатации” тоже не стоит копить вечно просто потому, что “так удобнее”. Удобно до первого обсера

VPNы, Wi-Fi и домашние роутеры

VPN часто подают как универсальную таблетку от всех цифровых болезней. Меж тем это не магический щит, а довольно узкий инструмент. Он может быть полезен в недоверенных сетях, для хитростей в суверенных интернетах и в целом как дополнительный слой приватности. Но от собственных глупостей VPN, увы, не лечит. Потому пользоваться VPN можно и местами нужно, но считать его прям защитой от всякого зла всё же не стоит

Ну и подключаться к случайным открытым Wi-Fi без нужды затея так себе, особенно если через такую сеть вы собираетесь логиниться в почту, банки или иные чувствительные сервисы. Да, повальный ужас в духе “в открытом Wi-Fi у вас немедленно украдут всё” сегодня несколько преувеличен благодаря шифрованию трафика, но лишний раз испытывать судьбу всё равно не стоит

Ну и раз коснулись темы Wi-Fi, то также отмечу, что домашний роутер тоже не должен жить по принципу “как из коробки работало, так и ладно”. Нормальный пароль на Wi-Fi, современная защита WPA2/WPA3, отключённый WPS, обновления прошивки и смена стандартного пароля администратора это уже прям неплохое начало. А если дома много радостей умного дома, то разделение устройств по сегментам будет вообще круто. Ибо одно дело ноутбук, другое - китайская лампочка, которая внезапно решила жить насыщенной сетевой жизнью, ибо вероятность таковая имеется. Проще говоря, есть смысл держать отдельную внутреннюю сеть для доверенных устройств с доступом к внутренностям роутера и отдельную гостевую - для лампочек, телевизоров, пылесосов и прочей электронной живности, которой лишние привилегии ни к чему. С пробросом портов для бытовых устройств тоже лучше не заигрываться, ибо без явной необходимости он вам, скорее всего, не нужен, а если уж нужен - то хотя бы не навечно и с головой

DNS, DoT и DoH

Отдельно можно упомянуть и DNS (для тех кто в танке - это по сути переводчик доменов в IP-адреса). Через DNS проходит понимание того, куда вообще ваш компьютер пытается идти. DoT и DoH - это способы шифровать DNS-запросы, чтобы их не так легко было читать, подменять или фильтровать по дороге. Чудес тут, правда, нет - от дырявых сервисов и всяких вирусняков это не спасает. Но как дополнительный слой гигиены и приватности пойдет. Для РФ самым актуальным провайдером DoT и DoH, наверное, является Яндекс. Можете ознакомиться тут: https://dns.yandex.ru/. Часть “вражеских” DoT/DoH могут некорректно определять наши сервисы с традиционными ценностями)))

Обновления

Да, обновления это тема нудная. Однако ж именно они закрывают изрядную часть бытовых дыр раньше, чем ими кто-то успеет воспользоваться. Операционная система, браузер, приложения — все это стоит обновлять регулярно. Нынче все ПО уже давно делают обновления в фоне или в ночное время и особо вас не достают. Юзверям Windows в этом месте, как грится, особый привет

Passkeys

Passkeys это методика входа в сервисы для меньшей зависимости от паролей. Там, где они нормально поддерживаются, штука весьма годная - удобно, быстро и, что характерно, заметно лучше по безопасности. Однако сама технология еще не совсем прижилась, потому старые добрые менеджеры паролей пока никуда не делись. Недавно на фоне блокировок входящих SMS для входа от Telegram, команда Дурова как раз ввела Passkeys для второго фактора. Удобно

Антивирусы

Антивирусы сами по себе давно уже не рыцари в сияющих доспехах. Но и полностью списывать их со счетов не стоит. На Windows, например, встроенный защитник уже лучше чем зоопарк из “ускорителей”, Cleaner’ов и прочих чудо-тулзов. На macOS и Linux тоже не надо думать, будто защита вовсе не нужна. Короче говоря, хороший антивирус полезен, но еще полезнее не превращать компьютер одновременно в свалку бинарей и новогоднюю елку из “оптимизаторов” и “чистилок”

Резервное копирование

У любой защиты должен быть план на случай, если что-то пошло по бороде - резервные коды, запасной аппаратный ключ, бэкап базы паролей, копия важных документов в шифрованном виде и понимание, как вы вообще будете восстанавливать доступ. Ну и про резервные коды восстановления не забывайте. Их надо сохранять отдельно, желательно не в том же хранилище, которое они потом должны спасать. Иначе выйдет классическая трагикомедия, когда защита включена, доступ потерян, а коды лежали там же, куда теперь не войти

Выводы

Вообще, если говорить честно, большинство проблем в безопасности рождается не из-за отсутствия редких и дорогих инструментов, а из-за банальной небрежности. Посему минимальный разумный набор сегодня выглядит довольно скучно - уникальные пароли для каждого сервиса и локальный менеджер паролей, двухфакторная аутентификация не по SMS там, где это возможно, разделение почт и здоровое недоверие ко всему в Интернете

Для тех, кто хочет пойти дальше, добавляются аппаратные ключи, шифрование чувствительных данных, контроль сетевых соединений, DoT/DoH, разные браузерные профили и т.д.

Разумеется, ни в одну из тем я здесь по-настоящему не углублялся. Да и цели такой, собственно говоря, не было. Превращать эту записку в бесконечный туториал на три ведра текста мне не хотелось. Хоть она все равно получилась довольно длинной, я постарался разбавить их забавными мемасикам разной степени смешнявости. Считайте эту записку скорее наводкой, общим ориентиром и попыткой показать, в какую сторону вообще стоит думать. А дальше, если тема вам и правда интересна, извольте копать глубже - читать документацию, смотреть настройки, разбираться в деталях и выстраивать свой собственный баланс между удобством и безопасностью

Идеал здесь, как показывает практика, недостижим. Не существует такой кнопки, после нажатия которой вы станете неуязвимы, а цифровое зло с позором отступит за горизонт. Но это и не повод махнуть рукой. Цифровая гигиена - это не паранойя и не хобби для избранных. Это просто привычка не делать глупостей там, где цена глупости высока

И если уж интернет давно научился помнить о нас больше, чем нам хотелось бы, то, по крайней мере, не стоит ему в этом столь усердно помогать. Он и без нашей помощи справляется вполне недурно